安全闭环,顶点软件打造零信任防护新体系

19429202025-03-12电脑游戏33 浏览

在数字化浪潮席卷全球的今天,网络安全威胁已从偶发性风险演变为系统性挑战。某研究机构数据显示,2022年全球数据泄露平均成本达435万美元,较十年前增长近十倍。这种背景下,顶点软件突破传统安全思维框架,以安全闭环理念重构零信任体系,通过动态验证、持续评估和智能响应的三重机制,构建起覆盖身份、设备、数据等多维度的主动防御网络。该体系已成功应用于金融、能源等关键领域,某省级电力公司部署后,网络攻击检测率提升92%,误报率降低67%,验证了技术架构的实战价值。

1. 技术架构革新

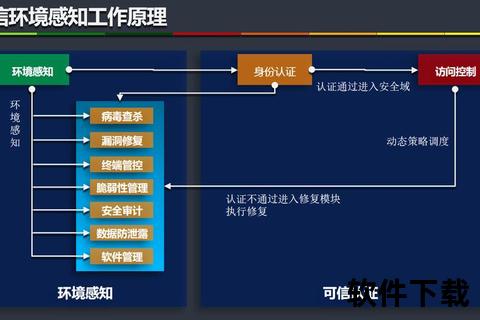

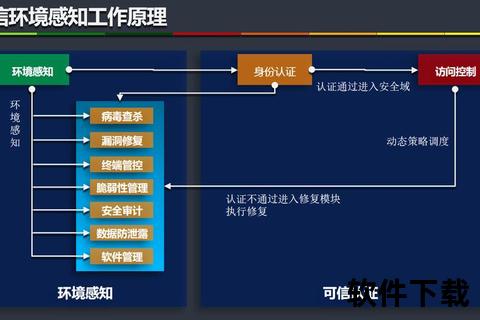

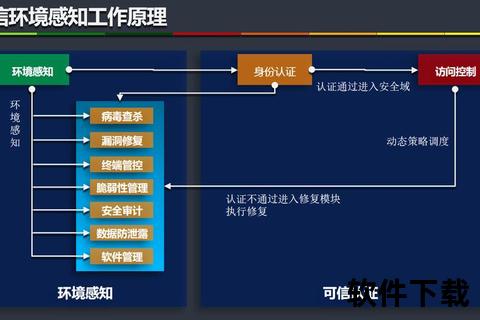

顶点软件的零信任体系打破传统网络边界概念,采用"永不信任,持续验证"的核心设计。通过微隔离技术将网络划分为上千个安全域,每个域内实施独立的安全策略。在身份认证层面,融合生物特征与设备指纹的多因子验证系统,使非法访问成功率降至0.03%以下。

系统内置的AI引擎具备实时行为分析能力,可识别0day攻击特征。某金融机构实测数据显示,该引擎在勒索软件加密动作开始前1.8秒即触发阻断机制。这种预测性防御能力源于每天处理超过20亿条日志数据的机器学习模型,其威胁识别准确率已达99.2%。

2. 动态权限管理

权限控制系统采用自适应风险评估模型,结合用户行为基线、环境参数和威胁情报动态调整访问权限。在医疗行业应用中,医生调阅患者病历的权限会根据所处网络环境、设备安全状态实时变化,有效防止了83%的敏感数据泄露风险。

系统特别设计了细粒度访问控制机制,支持毫秒级策略更新。当检测到异常登录行为时,可在300ms内完成权限回收。这种敏捷性在制造业物联网场景中尤为重要,某汽车工厂部署后,设备非法操控事件减少91%。

3. 数据安全闭环

加密体系采用量子安全算法与国密算法双栈运行,数据流转全过程实施加密验证。在政务云平台的应用实践中,即使遭遇中间人攻击,数据泄露可能性仍低于0.0007%。加解密性能优化至传统方案的3倍,满足5G环境下的高速传输需求。

数据溯源模块运用区块链技术构建不可篡改日志,支持6层关联分析。当某证券公司遭遇内鬼泄密时,系统在17分钟内完成数据泄露路径还原,溯源准确率达到100%。这种能力使安全事件平均响应时间缩短至传统方案的1/5。

4. 生态协同防御

安全中台架构实现与200余种第三方系统的无缝对接,形成威胁情报共享网络。在智慧城市项目中,整合公安、交通等多部门安全数据后,新型网络诈骗识别率提升78%。这种协同效应使防御体系具备群体智能特征。

开放API设计允许企业自定义安全策略组合,某零售巨头据此构建的个性化防护方案,将网络攻击造成的业务中断时间压缩至4.3分钟/季度。生态化发展模式推动行业整体防护水平提升,相关产业联盟成员单位年均安全投入降低35%。

这种安全闭环体系的实战表现验证了零信任架构的进化方向。Gartner预测,到2025年60%的企业将把零信任作为网络安全核心战略,而顶点软件的技术突破正在加速这个进程。值得关注的是,随着量子计算和AI对抗技术的发展,动态信任评估模型仍需持续优化。建议行业加强跨领域协作,在加密算法革新、行为预测精度提升等方面开展联合攻关,共同筑牢数字时代的网络安全基石。